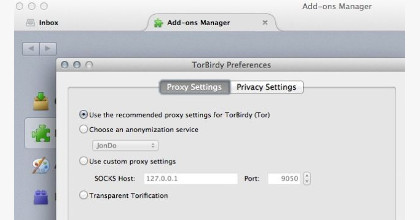

Qu’est ce qu’un certificat de révocation ?

Si vous oubliez votre mot de passe, ou si votre clé privée est compromise ou perdue, ce certificat de révocation peut être publié pour notifier aux autres que votre clé publique ne doit plus être utilisée. On peut toujours se servir d’une clé publique révoquée pour vérifier des signatures que vous avez faites par le passé, mais on ne peut s’en servir pour chiffrer de nouveaux messages à votre attention. Cela n’affecte pas non plus votre capacité (...)

GPG

Articles

-

Clef GPG et le certificat de révocation

Clef GPG et le certificat de révocation

21 mai 2014, par Genma -

Les métadonnées des mails

Les métadonnées des mails

26 novembre 2014, par GenmaRappel sur les métadonnées

Les révélations de Snowden ont montré que la NSA et d’autres services d’espionnage utilisaient et stockaient avant tout les métadonnées, qui permettent de savoir qui parle avec qui, d’avoir des données de géolocalisation etc. J’ai parlé dans différents articles de ce que sont les métadonnées, de comment les effacer, je liste donc lesdits articles ici et vous renvoie vers eux : Comment votre PC vous trahit ? Les Metadata... Nettoyer les métadonnées avec (...) -

Les Key signing party

Les Key signing party

25 juillet 2014, par GenmaKey signing party

Je reprends ici dans son intégralité le texte de Wikipedia Key signing party qui explique assez bien le déroulement d’une Key signing party.

En cryptographie, une key signing party est un événement pendant lequel des personnes s’échangent entre elles leurs clefs compatibles PGP. L’échange se fait de visu, de la main à la main. En partant du principe qu’on a confiance en le fait que la clef appartient bien à la personne qui le prétend, les participants signent (...) -

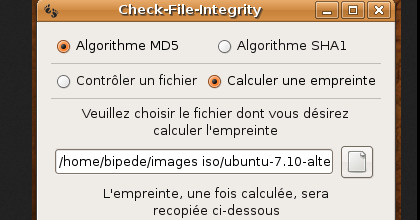

Comment vérifier l’intégrité d’un fichier que l’on télécharge ?

Comment vérifier l’intégrité d’un fichier que l’on télécharge ?

7 mars 2014, par GenmaPrincipe

Quand on télécharge un fichier, par exemple une iso de distribution Linux, on veut être sûr que le fichier a été correctement téléchargé/est le bon. Pour cela, il existe des commandes (MD5, Sha1), des sortes de moulinette qui génère un code unique pour le fichier. On compare ce code unique du fichier que l’on a sur notre ordinateur avec le code qu’indique le site qui a mis à disposition le fichier.

Si le fichier est modifié, différent, corrompu, incomplet, le code est (...) -

Pourquoi je chiffre/crypte mes mails ?

Pourquoi je chiffre/crypte mes mails ?

30 juin 2008, par GenmaIllustration : La machine de Lorenz, était utilisée pour chiffrer les communications militaires allemandes de haute importance pendant la Seconde Guerre mondiale.

Introduction rapide

En bon français, on parle de chiffrement, le terme de cryptage signifiant la même chose mais étant un anglicisime. Le chiffrement se passe avec deux clefs : une publique et une clef privée. Chaque personne a sa clef privée et les clefs publiques de ses contacts.... Pour en savoir plus sur gnupg, le (...) -

Diaspora et ses principales spécificités

Diaspora et ses principales spécificités

22 janvier 2016, par GenmaTwitter, Facebook et autres

Dès lors que j’ai un compte sur un réseau social comme Twitter, Facebook ou autre, je peux publier des messages. Quiconque veut me suivre peut se connecter à mon compte et voir mes messages. Je ne suis pas obligé de suivre cette personne en retour. Ainsi je peux donc suivre les comptes qui m’intéresse. Et les gens que j’intéresse me suivent. Ce fonctionnement est assez simple et compréhensible par tout utilisateur de ces réseaux.

Dans le cas de Diaspora, (...) -

Google propose le chiffrement sur ses serveurs

Google propose le chiffrement sur ses serveurs

26 août 2013, par GenmaGoogle précise que les données et les méta-données de l’utilisateur sont protégées par leurs propres clés AES 128-bit puis de nouveau avec une seconde clé associée à l’utilisateur. Le tout est encore protégé par une clé principale (master key) modifiée de manière régulière. La société explique qu’il est toujours possible d’ajouter un chiffrement supplémentaire dont les clés sont cette fois prises en charge par les éditeurs eux-mêmes. Source

Google se met au chiffrement. Amazon, quand à (...) -

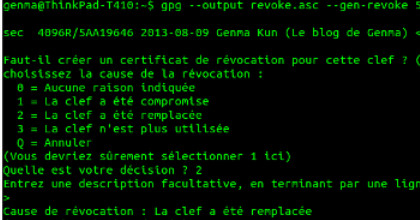

Comment vérifier l’intégrité du TorBrowser quand on le télécharge ?

Comment vérifier l’intégrité du TorBrowser quand on le télécharge ?

26 septembre 2014, par GenmaCe texte est un complément à mon tutoriel Comment vérifier l’intégrité d’un fichier que l’on télécharge ?

Télécharger le Tor Bowser bundle, c’est bien. Vérifier que le fichier est intègre, c’est mieux.

Il est fortement déconseillé d’utiliser autre chose que le TorBrowser pour surfer sur le web via Tor (en utilisant Firefox en configurant le proxy par exemple). Le TorBrowser contient beaucoup de modifications pour être plus sécurisé et on ne fera jamais aussi bien. Les extensions que (...) -

Vérifier l’intégrité des paquets Debian

Vérifier l’intégrité des paquets Debian

23 juin 2015, par GenmaAprès mes trois articles Comment vérifier l’intégrité d’un fichier que l’on télécharge ?, Comment vérifier l’intégrité de Firefox quand on le télécharge ?, et Comment vérifier l’intégrité du TorBrowser quand on le télécharge ?, voici des petites explications sur comment cela marche au niveau du gestionnaire de paquets sous Debian/Ubuntu.

Rq : ce billet est une vulgarisation (et donc une simplification) ; il se veut accessible à tous et peut de ce fait contenir des approximations. (...) -

Les E-mail en HTML, les pièces jointes, et texte en continu dans Enigmail

Les E-mail en HTML, les pièces jointes, et texte en continu dans Enigmail

17 septembre 2014, par GenmaA propos de l’auteur du texte Micah Lee Follow

Micah Lee Follow, est, en autre, l’auteur du Tor Browser Launcher dont je parlais ici, est CTO at Freedom of the Press et à ce titre a crée SecureDrop.

Le texte originel se trouve à l’adresse suivante : HTML email, attachments, and flowed text in Enigmail

Note de traduction J’ai traduit flowed text en "texte en continu". L’idée est que l’on a un retour à la ligne que lorsque l’on atteint le bord de la fenêtre de rédaction du (...)