Rappel sur les métadonnées

Les révélations de Snowden ont montré que la NSA et d’autres services d’espionnage utilisaient et stockaient avant tout les métadonnées, qui permettent de savoir qui parle avec qui, d’avoir des données de géolocalisation etc. J’ai parlé dans différents articles de ce que sont les métadonnées, de comment les effacer, je liste donc lesdits articles ici et vous renvoie vers eux : Comment votre PC vous trahit ? Les Metadata... Nettoyer les métadonnées avec (...)

Tor

Articles

-

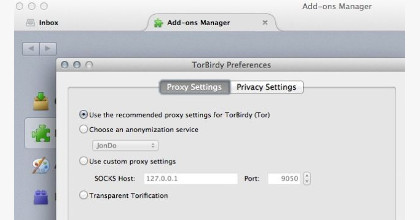

Les métadonnées des mails

Les métadonnées des mails

26 novembre 2014, par Genma -

TOR - Comment les paquets font le chemin inverse ?

TOR - Comment les paquets font le chemin inverse ?

19 juin 2015, par GenmaComment les paquets reçus par le noeud de sortie sont-ils routés vers le poste source, via le circuit Tor ?

Prerequis : Connaitre le principe de routage et le principe de Tor (routage en oignon) Savoir ce qu’est un paquet (avoir des notions de réseau, TCP/IP).

Le chemin aller sur Tor (connexion à un serveur web depuis le TorBrowser) est bien documenté, avec des schémas sur le routage en oignon. Mais qu’en est-il du chemin de retour ? Comment les paquets reçus par le noeud de sortie (...) -

Initier à Tor et GPG via un jeu v0.1

Initier à Tor et GPG via un jeu v0.1

11 mai 2015, par GenmaCeci est une version 0.1 d’un jeu d’initiation à Tor et GPG. Le concept sera amélioré avec le temps, les parties. L’idée étant de faire une sorte de carte qui ait des règles simples, différentes variantes. Je ferai peut être un pad collaboratif si le concept plait. Le tout est sous licence Creative Commons CC BY-SA.

Prérequis aux jeux Une imprimante couleur Trois enveloppes de tailles différentes que l’on peut mettre les unes dans les autres Des enveloppes de tailles normales Des (...) -

Prochaines Chiffrofetes

Prochaines Chiffrofetes

1er juillet 2014, par GenmaSur cette page, retrouvez les dates des prochaines chiffrofêtes- café vie privée - cryptoparty auxquelles je participe (ou pas ;-))

Venez apprendre à protéger vos communications en ligne ! Parce que préserver sa vie privée est un droit, venez apprendre à vous protéger des yeux un trop indiscrets de la NSA, la DGSE votre employeur, votre conjoint ou tout autre personne/organisme lors de cet apéro-débat.

NANTES - Le 5 juillet 2014

Au café Flesselles le 5 juillet à partir de 14h00, 3 (...) -

VPN ou TOR ?

VPN ou TOR ?

4 avril 2014, par GenmaAfin de contribuer à la réponse à cette question, je reprendrais d’abord deux commentaires :

Avantages d’un VPN

Le premier commentaire a été fait par lehollandaisvolant

Si on utilise le VPN sur toutes ses machines, alors on aura toujours une sortie (IP publique) identique. Pratique si on travaille sur une plateforme qui n’autorise que des connexions depuis un certain nombre d’IP à la fois. Je sais que pour mon blog j’injecte l’IP dans le jeton de connexion : si l’IP change, (...) -

Tor2Web

Tor2Web

6 juillet 2015, par GenmaTor2web est un projet qui permet aux utilisateurs d’accéder aux Services Cachés / Hidden Services / adresses en .Onion sans utiliser le Tor Browser. Ce projet a été initié par Aaron Swartz and Virgil Griffith. Site officiel https://tor2web.org

Contrairement aux extensions top-level domains comme un .com, .org ou .net, les URL des services cachés se terminent par .onion et sont uniquement accessibles depuis Tor.

Tor2Web agit comme un proxy spécialisé ou une sorte d’intermédiaire entre (...) -

Samedi 13 juin Conférence TOR à Ivry sur Seine

Samedi 13 juin Conférence TOR à Ivry sur Seine

11 juin 2015, par GenmaCe samedi 13 juin, à Ivry sur seine, se tiendra le salon http://sce2015.com/ dans l’école ESIEA.

Au programme, différentes conférences dont à 14h celle de Stéphane Bortzmeyer qui parlera de la neutralité de l’informatique… Et à 15h "TOR - Présentation et Usage" par moi-même.

Cette conférence est importante. Déjà parce que je passe après Stéphane Bortzmeyer qui est un très bon orateur et étant donné le sujet de ma conférence, le public devrait être nombreux. Mais surtout, vu que j’ai (...) -

Mise à jour des clefs GPG via Tor

Mise à jour des clefs GPG via Tor

9 juin 2015, par GenmaPrérequis : Savoir comment fonctionne GPG, Savoir ce qu’est un serveur de clefs, un trousseau de clef, Avoir des notions d’administration / d’édition de fichier de configuration sous GNU/Linux

Quel est le problème ?

Lorsque l’on a un certain nombre des clefs GPG dans son trousseau de clefs et qu’on les met à jour/rafraichit, le processus est assez long. Et surtout, par défaut, c’est l’IP publique de la connexion que l’on utilise qui est directement exposée au serveur de clefs. Il est (...) -

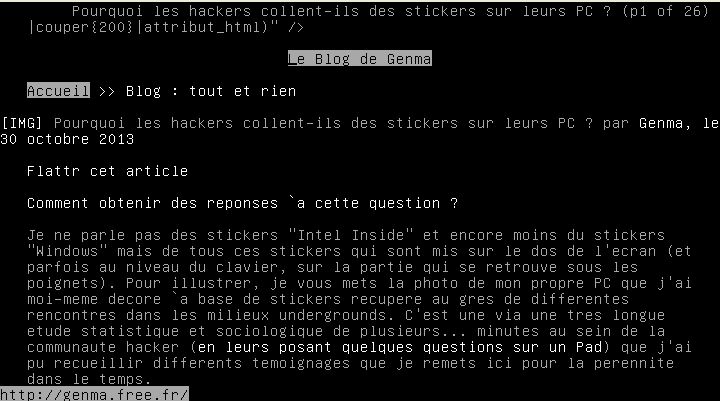

Links navigateur mode texte

Links navigateur mode texte

27 novembre 2013, par GenmaPrésentation de Links

Links est un navigateur Web en mode texte tout comme Lynx mais qui gère les tableaux. Il fonctionne sous Unix, GNU/Linux, Minix, OS/2, BeOS et MacOSX. C’est un logiciel libre diffusé selon les termes de la licence GNU GPL. Links fournit : Une alternative légère et stable aux navigateurs ayant une interface graphique. Un terminal en couleur, soit via une console en mode texte, soit via une interface graphique1. Une mise en couleur et un rendu des pages rapides. Des (...) -

Tails et Volume persistant

Tails et Volume persistant

4 mars 2016, par GenmaTails permet de créer un volume persistant pour conserver des documents sur sa clef Tails. Tout cela est bien documenté sur le site de Tails.

Lire un volume persistant Tails depuis Ubuntu ?

Avant tout chose, je souhaite rappeler ce qui est indiqué dans la documentation de Tails Accéder au volume persistant depuis un autre système d’exploitation : Il est possible d’ouvrir le volume persistant depuis un autre système d’exploitation, mais cela pourrait mettre en péril la sécurité de vos (...)