Accéder aux données nous concernant dans le fichier des RG

C’est un twitt d’Aeris, m’a inspiré cet article. Il poste une capture d’un document qu’il a rédigé et qu’il a envoyé, sous son vrai nom, pour, je cite "En application des dispositions de l’article 39 de la loi du 6 janvier 1978 et de l’article 8 du décret du 14 octobre 1991 relatif aux fichiers des Renseignements généraux", solliciter la commission pour exercer son droit d’accès indirect aux informations le concernant.. Au sein (...)

Chiffrement

Articles

-

Demande de sa fiche RG

Demande de sa fiche RG

6 octobre 2014, par Genma -

Conférence de Benjamin Sonntag - mes notes

Conférence de Benjamin Sonntag - mes notes

25 octobre 2013, par GenmaA propos de Benjamin Sonntag Cofondateur de La Quadrature du Net, d’Octopuce, spécialiste du Logiciel Libre, on peut le retrouver sur les sites benjamin.sonntag.fr et sur Twitter : vincib

Cette conférence a eu lieu lors des 15 ans du CRANS, à l’ENS Cachan, dans le cadre des différentes conférences ayant eu lieu sur les deux jours.

Ces notes ont été prises à la volée lors de la conférence et reprises pour être lisibles. Elles restent toutefois très perfectibles. La vidéo devrait (...) -

Seahorse et clefs GPG

Seahorse et clefs GPG

25 novembre 2013, par GenmaCe que cette présentation est : cette présentation est est un tutoriel sur la création d’une clef GPG de façon graphique en utilisant le logiciel Seahorse disponible sous Ubuntu. La clef créée étant alors utilisée pour envoyer/recevoir des mails chiffrés via Thunderbird.

Ce que cette présentation n’est pas : une explication de GPG, de son principe (clef publique/clef privée). Une connaissance du principe de GPG est nécessaire.

Date de mise à jour : le 22 octobre 2013

Genma (...) -

Ubuntu Party - Ateliers Prism Break

Ubuntu Party - Ateliers Prism Break

12 novembre 2013, par GenmaLes conférences

De nombreuses conférences auront lieu sur les deux jours, parmi lesquelles celle d’Okhin parlera de Rationnalisation de la paranoia le samedi à 13h. aeris22 de Nos-Oignons.net tiendra une conférence sur Tor. Moi-même, ce sera sur une Introduction au chiffrement et GPG, le samedi à 12h. Les slides sont là : ./Conferences/.

L’objectif étant de sensibiliser les gens au chiffrement et à la protection de leur vie privée lors de cet événement grand public.

Le programme des (...) -

Etherpad, Pastebin

Etherpad, Pastebin

20 janvier 2014, par GenmaEtherpad

Comme définition d’un Pad, je reprendrais celle que nous note le site Framapad Un « pad » est un éditeur de texte collaboratif en ligne. Son vrai plus ? Les contributions de chaque utilisateur apparaissent immédiatement dans les pads de tous les participants, signalées par un code couleur. Le système ne requiert aucune installation, ni aucune inscription. Vous pouvez bénéficier de fonctionnalités avancées pour la gestion de vos pads en créant un compte pour vous et votre équipe (...) -

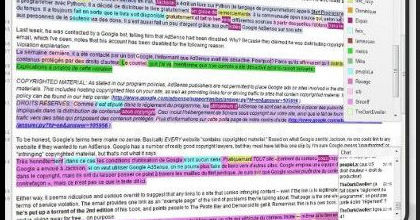

TrueCrypt et Dropbox

TrueCrypt et Dropbox

3 novembre 2010, par GenmaPour des échanges de fichiers non critiques (par exemple un PDF récupéré d’un site Internet) et si je n’ai pas de clef USB sur moi, plutôt que de m’envoyer le fichier par mail, je dépose le dit fichier dans mon répertoire Dropbox et je le récupère le soir.

Sur le sujet du stockage en ligne, je vous invite à lire mon article FileDropper, le service de stockage en ligne, où j’expliquais les dangers du stockage en ligne...

Pour des fichiers non critiques, ce service est utile. Mais il (...) -

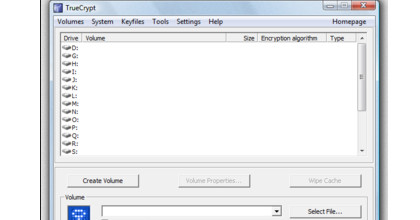

Comment vérifier l’intégrité d’un fichier que l’on télécharge ?

Comment vérifier l’intégrité d’un fichier que l’on télécharge ?

7 mars 2014, par GenmaPrincipe

Quand on télécharge un fichier, par exemple une iso de distribution Linux, on veut être sûr que le fichier a été correctement téléchargé/est le bon. Pour cela, il existe des commandes (MD5, Sha1), des sortes de moulinette qui génère un code unique pour le fichier. On compare ce code unique du fichier que l’on a sur notre ordinateur avec le code qu’indique le site qui a mis à disposition le fichier.

Si le fichier est modifié, différent, corrompu, incomplet, le code est (...) -

Https, proxy d’entreprise, TrueCrypt, tmpfs / RAMdisk

Https, proxy d’entreprise, TrueCrypt, tmpfs / RAMdisk

26 octobre 2010, par GenmaJe souhaiterais évoquer ici les possibilités que l’on a de protéger ses données de navigation sur Internet. Ce sont bien évidemment des données locales dont je parle, car on laisse forcément des traces sur chaque site que l’on visite, dans l’historique de Google et autres moteurs de recherche. De même, si l’on passe par un proxy (en entreprise par exemple), on laisse des traces dans les logs du proxy (mais on peut, comme nous allons le voir, minimiser ces traces). Une chose importante à (...)

-

Différents pdfs à lire pour les autodidcates en informatique

Différents pdfs à lire pour les autodidcates en informatique

6 septembre 2012, par GenmaInternet étant un formidable outil pour les autodidactes dont je fais partie, je souhaite faire un petit article sur différents pdfs que j’ai récemment récupéré pour les lire et apprendre des choses. Ce sont les adresses de ces pdfs et leurs sites associés que je souhaiterai partager ici.

Sécurité et Chiffrement par la DSI du CNRS

La DSI met à disposition un document technique sur la mise en oeuvre et l’utilisation du chiffrement des portables (PDF). L’ensemble de la documentation est (...) -

Compte-rendu de l’Ubuntu Party de novembre 2013

Compte-rendu de l’Ubuntu Party de novembre 2013

19 novembre 2013, par GenmaComme je l’avais annoncé sur ce blog dans mon article, ce week-end, j’étais pendant deux jours à l’Ubuntu Party. Il s’y est passé un certain nombre de choses et en voici le compte-rendu.

Les conférences

De nombreuses conférences ont lieu sur ces deux jours, parmi lesquelles celle d’Okhin qui a parlé de la rationalisation de la paranoïa, Aeris de Nos-Oignons.net, qui a tenu une conférence sur Tor. Moi-même, ça a été une Introduction au chiffrement et GPG. L’objectif des nos différentes (...)